Bülent Erwerle

proXcel GmbH

„Gallmond hat uns innerhalb kürzester Zeit hochqualifizierte Cyber-Security-Spezialisten vermittelt. Die Qualität der Kandidaten war herausragend.“

Cyber Security ist nicht optional – sie ist das Fundament jeder erfolgreichen Digitalisierungsstrategie.

Jetzt Erstgespräch buchen206 Mrd. €

Schaden durch Cyberkriminalität

in Deutschland 2023 (Bitkom-Studie)

3,5 Mio.

fehlende Fachkräfte weltweit

(ISC)² Cybersecurity Workforce Study 2024

137.000

unbesetzte Stellen in DE

Cyber Security Positionen bundesweit

78/Tag

neue kritische Schwachstellen

CVE-Datenbank 2024, Perimetersysteme im Fokus

IT-Security, Cyber Security, und Informationssicherheit sind keine reinen Technikfragen mehr – sie sind heute entscheidende Wettbewerbsfaktoren. Wer die richtigen Talente und Strategien für digitale Sicherheit an sich bindet, schützt nicht nur seine IT-Systeme, sondern auch Geschäftsmodelle, Reputation und Zukunftsfähigkeit. Unternehmen, die sich als attraktiver Arbeitgeber positionieren, gewinnen leichter qualifizierte Cyber Security-Fachkräfte und Professionals für offene Jobs und Vakanzen.

Hier gibt es aber für viele Unternehmen einen Strich durch die Rechnung: Der anhaltende Fachkräftemangel im Bereich Cyber Security hat sich zum größten Sicherheitsrisiko für Unternehmen in Deutschland entwickelt. Laut dem aktuellen (ISC)² Cybersecurity Workforce Study 2024 fehlen weltweit 3,5 Millionen Cybersecurity-Fachkräfte – in Deutschland allein sind es über 137.000 unbesetzte Stellen. Gleichzeitig eröffnen neue Regularien, technologische Veränderungen und innovative Teamstrategien ganz neue Chancen – und das branchenübergreifend, denn die Nachfrage nach IT-Fachkräften und Expertinnen steigt in nahezu allen Branchen.

Dieser Artikel zeigt, wie Geschäftsführer, HR-Manager, CFOs und Entscheider in Einkauf und Management die Herausforderungen meistern und wie Sie durch den richtigen Partner im Recruiting einen nachhaltigen Vorteil haben. IT-Headhunter und spezialisierte Personalberater unterstützen Unternehmen durch gezielte Direktansprache von IT-Fachkräften und Bewerbern, um die passenden Kandidaten für die Verstärkung Ihrer Teams zu gewinnen.

„Oft werden IT‑Security, Cyber Security und Informationssicherheit synonym verwendet. Doch ihr Zusammenspiel ist entscheidend für den Schutz von Unternehmen“ – Christian Reimann, Geschäftsführer von Gallmond

Bevor Sie eine CISO-Vakanz ausschreiben: Marktdaten checken. Anonymisierter Benchmark mit 41 DACH-Datenpunkten — nach Branche, Unternehmensgröße und Standort filterbar.

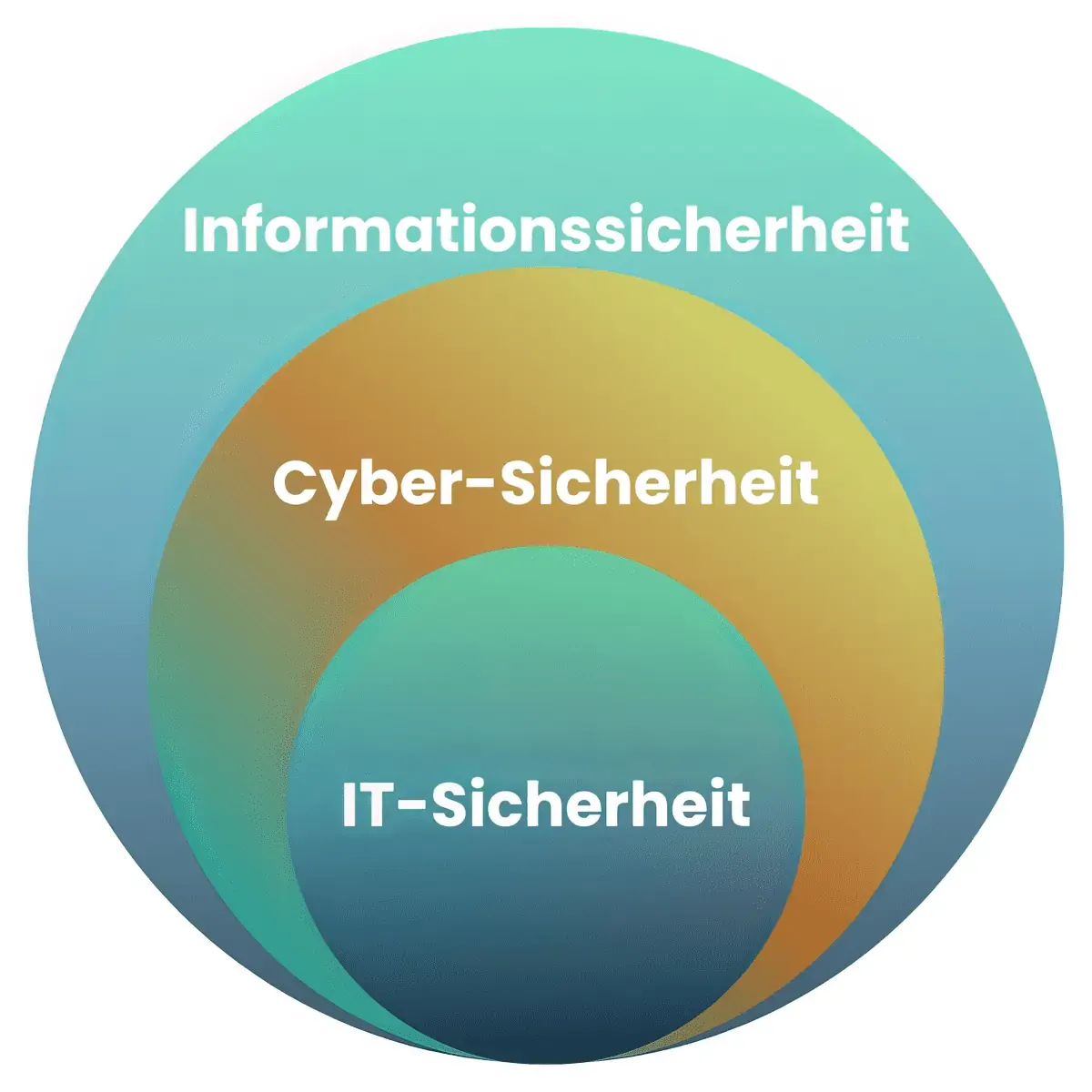

Benchmark öffnenIT-Security ist am engsten definiert und bezieht sich auf die technischen Schutzmaßnahmen für IT-Systeme und digitale Daten – zum Beispiel Firewalls, Verschlüsselung oder Monitoring. Sie umfasst alle Methoden und Verfahren, die darauf abzielen, unbefugten Zugriff, Datenverlust oder Manipulation zu verhindern. Dazu gehören sowohl die Absicherung von Hardware und Netzwerken als auch der Schutz vor Malware, Cyberangriffen oder Phishing-Versuchen. IT-Security sorgt dafür, dass Systeme zuverlässig, verfügbar und vertraulich bleiben und dass sensible Informationen gegen interne und externe Bedrohungen geschützt sind.

Cyber Security bezeichnet den erweiterten Schutz von IT-Systemen, Netzwerken und digitalen Daten mit Fokus auf sowohl externe als auch interne Bedrohungen. Dazu zählen unter anderem Phishing-Angriffe, Malware, Ransomware, gezielte Attacken durch Hacker und (versehentlich) schadhafte Aktionen von Mitarbeiter:innen. Cyber Security geht über klassische IT-Security hinaus, da sie nicht nur technische Maßnahmen wie Firewalls, Verschlüsselung oder Monitoring umfasst, sondern auch die Analyse von Bedrohungslagen, Schwachstellenmanagement, Incident Response und strategische Sicherheitsplanung einschließt.

Informationssicherheit geht noch einen Schritt weiter und bezeichnet den umfassenden Schutz von Informationen in allen Formen – digital und analog – innerhalb einer Organisation. Sie bildet einen ganzheitlichen Rahmen aus organisatorischen, personellen und technischen Maßnahmen, um Vertraulichkeit, Integrität und Verfügbarkeit von Daten zu gewährleisten. Dazu gehören unter anderem Standards wie ISO 27001, Governance-Strukturen, Richtlinien, regelmäßige Risikoanalysen sowie Schulungen und Sensibilisierung der Mitarbeitenden.

KI-generiert

KI-generiert

Die Ebenen werden in ein Informationssicherheitsmanagement (ISMS) integriert, um einen ganzheitlichen Schutz von Informationen und Systemen zu gewährleisten. Es schafft klare, dokumentierte Prozesse für Risikomanagement, Zugriffskontrollen, Incident Response und kontinuierliche Verbesserung der Sicherheitsmaßnahmen. Für den effektiven Betrieb sind qualifizierte IT-Experten und IT-Sicherheitsbeauftragte notwendig, die in unterschiedlichen Bereichen und Branchen tätig sind.

Diese Maßnahmen, auf alle drei Ebenen, werden immer wichtiger, denn Cyberangriffe sind längst keine Einzelfälle mehr, sondern eine reale und teure Bedrohung für Unternehmen jeder Größe. Die Zahlen sprechen eine deutliche Sprache:

„Wir identifizieren und vermitteln präzise IT‑Security‑Experten, die Sicherheit von Grund auf in alle Entwicklungsprozesse integrieren.“ – Tatiana Ilina, Recruiterin bei Gallmond

Eine leistungsfähige IT-Infrastruktur ist das Rückgrat jeder erfolgreichen Cyber Security-Strategie. Ohne stabile, skalierbare und sichere IT-Systeme können Unternehmen den wachsenden Anforderungen an IT-Sicherheit und den Schutz sensibler Daten nicht gerecht werden. Moderne Abwehrstrategien gegen Cyberangriffe setzen voraus, dass IT-Infrastruktur und Sicherheit von Anfang an ganzheitlich gedacht und umgesetzt werden.

Ein professionelles IT-Security-Team ist dabei unverzichtbar: Es sorgt dafür, dass alle Komponenten der IT-Infrastruktur – von Netzwerken über Server bis hin zu Cloud-Lösungen – optimal geschützt sind und Sicherheitslücken frühzeitig erkannt werden. Unsere IT-Personalberatung unterstützt Unternehmen gezielt bei der Identifikation und Ansprache von erfahrenen IT-Sicherheitsexperten.

Unternehmen suchen händeringend nach Expert:innen, die komplexe Bedrohungsszenarien verstehen, Risiken bewerten und Sicherheitsstrategien konsequent umsetzen. Maßnahmen und Schutztechnologien wie Firewalls, Intrusion Detection Systeme oder KI-gestützte Abwehrmechanismen sind aber nur so stark wie die Menschen, die sie implementieren und pflegen. Ohne qualifiziertes Personal bleibt selbst die modernste Infrastruktur anfällig, denn Cyberangriffe entwickeln sich ständig weiter und werden von modernen Technologien wie KI teilweise stark vereinfacht. Ein ganzheitlicher Schutz entsteht erst, wenn Technologie, Prozesse und menschliche Expertise Hand in Hand arbeiten.

Gerade im Bereich Cyber Security spielen IT-Headhunter, Personalberater und die Direktansprache eine entscheidende Rolle, um Top Talente und hochqualifizierte IT-Fachkräfte gezielt zu identifizieren und für Schlüsselpositionen zu gewinnen.

Kostenloses Erstgespräch vereinbaren – besprechen Sie Ihre personellen Engpässe und erfahren Sie, wie wir Sie präzise unterstützen können.

Mit den richtigen Mitarbeitern werden Sie Ihr Unternehmen verändern. Wir begleiten Sie partnerschaftlich bei allen Herausforderungen.

Individuell abgestimmte Strategien und maßgeschneiderte Recruiting-Lösungen stellen sicher, dass Ihre Anforderungen optimal erfüllt werden.

Effiziente und präzise Abläufe in der IT-Fachkräfterekrutierung sorgen dafür, dass Ihre offenen Stellen schnell und zielgerichtet besetzt werden.

Die Vorauswahl potenzieller Bewerber erfolgt in mehreren Stufen für größtmögliche Relevanz der Profile.

Ein persönlichkeitsbasierter Ansatz verbindet Menschen und Teams auf Grundlage objektiver Kriterien für faire und nachhaltige Matches.

Cyber Security ist eine Teamleistung. Einzelkämpfer können in dieser komplexen Landschaft nicht bestehen, denn erfolgreiche Sicherheitsstrategien erfordern die Zusammenarbeit unterschiedlicher Rollen mit spezifischem Fachwissen – von IT-Infrastruktur über Engineering bis hin zu DISG-basiertem Matching für den optimalen Cultural Fit.

Verantwortlich für die gesamte Sicherheitsstrategie, Governance-Strukturen und das Reporting direkt an den Vorstand. Der CISO sorgt dafür, dass Cyber Security auf Führungsebene verankert ist.

Entwirft nachhaltige Schutzsysteme und -mechanismen und sorgt dafür, dass Sicherheitsprinzipien bereits bei der Planung von IT-Systemen integriert werden („Security by Design“).

Analysiert Angriffsmuster, erkennt neue Bedrohungen frühzeitig und entwickelt Frühwarnsysteme, um das Unternehmen proaktiv zu schützen.

Testen Systeme und Anwendungen auf Schwachstellen, bevor Angreifer sie ausnutzen können, und liefern praxisnahe Empfehlungen zur Abwehr.

Überwachen die Einhaltung regulatorischer Vorgaben, insbesondere bei NIS2, DORA oder KRITIS, und sorgen dafür, dass Unternehmen sicher und rechtlich abgesichert sind.

Entwickeln Konzepte, um Mitarbeitende für Cyber Security zu sensibilisieren, Schulungen durchzuführen und die menschliche Firewall zu stärken.

Der Information Security Officer (CISO) ist heute weit mehr als nur technischer Leiter der IT-Sicherheit – er ist zugleich Garant für Datenschutz, Integrität und die Einhaltung regulatorischer Vorgaben. Diese Doppelrolle erfordert nicht nur tiefgehende IT-Expertise, sondern auch ein ausgeprägtes Verständnis für Datenschutz, Risikomanagement und unternehmerische Prozesse.

Unsere Executive Search-Experten unterstützen gezielt bei der Suche nach diesen hochqualifizierten Fach- und Führungskräften, die in der Lage sind, die Sicherheit und Cybersicherheit eines Unternehmens nachhaltig zu stärken.

Fallstudie

Problem: Im Oktober 2023 wurde die British Library Opfer eines gezielten Cyberangriffs der Rhysida-Ransomware-Gruppe. Die Vakanz der CISO-Position führte zu einer unzureichenden Sicherheitsstrategie und Reaktionsfähigkeit.

Lösung: Die Besetzung der CISO-Position hätte die Einführung strukturierter Sicherheitsprozesse, die Entwicklung eines Informationssicherheitsmanagementsystems (ISMS) und die Implementierung von technischen Sicherheitsmaßnahmen ermöglicht.

Ergebnis: Durch eine verstärkte Sicherheitsführung hätte die British Library ihre Sicherheitslage erheblich verbessern und zukünftige Bedrohungen besser abwehren können.

Lektion: Die rechtzeitige und kompetente Besetzung der CISO-Position und Kolleg:innen, die technische Sicherheitsmaßnahmen umsetzen können, ist entscheidend für die Entwicklung einer effektiven Sicherheitsstrategie.

„Eine unbesetzte CISO-Position ist wie ein Schiff ohne Kapitän im Sturm.“

– Arne Schönbohm, ehemaliger BSI-Präsident

Quelle: Zampa Partners – The CISO's Real-World Playbook

Über 90 % aller erfolgreichen Cyberangriffe beginnen mit Social Engineering. Doch kein noch so ausgefeiltes Sicherheitstool kann verhindern, dass ein Mitarbeitender sensible Informationen unbewusst preisgibt. Deshalb gilt: Die stärkste Firewall sitzt vor dem Bildschirm. Cyber Security endet nicht bei Technik, sie beginnt beim Menschen.

Mit dem Cyber Archery Championship bietet Gallmond ein einzigartiges Format, in dem Mitarbeitende Sicherheit spielerisch und im Team erleben.

„Sicherheit muss man erlebbar machen – nur dann wird sie Teil der Unternehmenskultur.“ – Christian Reimann

Die Zukunft der IT-Sicherheit hängt maßgeblich davon ab, wie erfolgreich Unternehmen heute in die Ausbildung und Förderung von Nachwuchstalenten investieren. Angesichts des anhaltenden Fachkräftemangels im Bereich Cyber Security ist es entscheidend, junge Talente frühzeitig zu identifizieren, gezielt auszubilden und langfristig an das Unternehmen zu binden.

Unsere IT-Personalberatung engagiert sich aktiv für die Entwicklung und Vermittlung von Nachwuchskräften im Bereich IT-Security. Durch enge Zusammenarbeit mit Unternehmen, Bildungseinrichtungen und Trainingsanbietern unterstützen wir die Suche nach motivierten Kandidaten, die das Potenzial haben, zu den Security-Experten von morgen zu werden. Gezielte Ausbildungsprogramme, praxisnahe Schulungen und Mentoring-Initiativen sind der Schlüssel, um den Nachwuchs im Bereich Cyber Security aufzubauen und auf die Herausforderungen moderner Cyberangriffe vorzubereiten. Unternehmen, die frühzeitig in die Entwicklung ihrer Talente investieren, sichern sich nicht nur einen Wettbewerbsvorteil, sondern leisten auch einen wichtigen Beitrag zur nachhaltigen Stärkung der Cybersicherheit in ihrer Branche.

Viele Unternehmen empfinden neue Sicherheitsrichtlinien zunächst als bürokratische Bürde. Dabei bergen sie strategische Chancen: Sie bilden das Rückgrat der Unternehmenssicherheit, indem sie sicherstellen, dass technische Systeme effizient betrieben und digital abgesichert werden. Insbesondere die NIS2-Richtlinie verlangt von betroffenen Unternehmen nachweisbare Personalkapazitäten im Bereich Informationssicherheit – und macht Recruiting damit zum Compliance-Thema.

„IT-Sicherheit ist kein Kostenfaktor – sie ist eine Investition in Unternehmenswert. Der Fachkräftemangel darf nicht zur größten Sicherheitslücke werden.“ – Christian Reimann, Headhunter & Geschäftsführer Gallmond

Fallstudie

Problem: Ein mittelständisches Wirtschaftsprüfungsunternehmen suchte ein neues Teammitglied, um ihre Mandanten bei der Einführung und Umsetzung eines ISMS zu unterstützen. Die HR-Abteilung benötigte Unterstützung, da das Anforderungsprofil spezielles Fachwissen im Bereich IT-Security und praxisnahe Erfahrung in der Risikoanalyse verlangte.

Lösung: Durch eine gezielte Suche nach Penetrationstestern und IT-Security-Expert:innen wurde ein Pool hochqualifizierter Kandidaten identifiziert, die nicht nur technische Sicherheitskenntnisse, sondern auch Erfahrung in der Umsetzung von ISMS-Projekten mitbringen.

Ergebnis: Es wurde eine neue Mitarbeiterin erfolgreich eingestellt. Sie konnte Schwachstellen bei Mandanten frühzeitig aufdecken, praxisnahe Sicherheitsmaßnahmen empfehlen und die Einführung des ISMS aktiv begleiten.

Lektion: Durch ihre Expertise wurde die Effizienz der Projekte erhöht und das Sicherheitsbewusstsein innerhalb des Teams nachhaltig gestärkt.

Der Fachkräftemangel in der Cyber Security ist längst kein Thema von gestern mehr: er ist ein strategisches Business-Thema von heute. Während Technologien austauschbar sind, bleiben qualifizierte Mitarbeitende der entscheidende Erfolgsfaktor. Unternehmen, die gezielt in Cyber Security-Talente investieren und die Identifikation sowie Entwicklung von Talenten – insbesondere für Schlüsselpositionen wie CISO oder Security Engineer – aktiv vorantreiben, gewinnen nicht nur Schutz vor Angriffen, sondern auch Vertrauen bei Kunden, regulatorische Sicherheit und digitale Souveränität.

proXcel GmbH

„Gallmond hat uns innerhalb kürzester Zeit hochqualifizierte Cyber-Security-Spezialisten vermittelt. Die Qualität der Kandidaten war herausragend.“

EEX AG

„Die persönliche Betreuung und das tiefe Verständnis für unsere Anforderungen machen Gallmond zu einem unverzichtbaren Partner.“

sequrium GmbH

„Von der ersten Kontaktaufnahme bis zur erfolgreichen Besetzung – Gallmond liefert professionell und zuverlässig.“

„Professionelle Beratung von Anfang bis Ende. Das Team versteht die IT-Branche und liefert passgenaue Kandidaten. Klare Empfehlung!“

„Hervorragende Zusammenarbeit – Gallmond hat genau die Fachkräfte gefunden, die wir gesucht haben. Schnell, kompetent und menschlich.“

65 verifizierte Kundenbewertungen auf ProvenExpert

Sichern Sie sich jetzt Ihren kostenlosen 30-Minuten-Beratungs-Termin mit unserem Experten-Team

Jetzt Erstgespräch buchenWichtige Fragen für Entscheider